Não tenho certeza se foi o primero, mas foi provavelmente o mais longo e lúcido de todos os meus sonhos até hoje.

Estava num quarto de hotel em São Carlos, adormeci com a TV ligada e me vi em uma projeção astral do mesmo quarto, manipulando com muita facilidade um cubo-mágico.

Estava num quarto de hotel em São Carlos, adormeci com a TV ligada e me vi em uma projeção astral do mesmo quarto, manipulando com muita facilidade um cubo-mágico.

Plenamente consciente, estiquei minha mão real para alcançar o controle-remoto e apagar a TV, a fim de mergulhar naquele sonho. Numa idéia maluca achei que se me concentrasse muito naquele cubo, conseguiria rematerializá-lo para a vida real, e tentei isso. Sua imagem começou a encolher e distorcer, como se entrasse num portão dimensional, mas, como estava consciente, percebi a doideira da idéia, desisti, e resolvi limpar completamente a mente.

Mergulhei fortemente em um grande nada, e apesar de não haverem objetos de referência em volta, senti o movimento dinâmico do mergulho.

Vi-me então num apartamento elegante, todo branco, com a Tatiana e algumas mulheres que realmente conheço, mas que no sonho eram amigas dela. Estavamos numa pequena saleta sentados sobre pufes e eramos 5 jogando conversa fora, mas sentia-me um pouco deslocado de lá. Serviam cerejas. Isso durou pouco. Eu adormeci dentro do sonho. Comecei a ter um sonho-lúcido dentro de outro sonho-lúcido, que seguiu.

Estava no trabalho, de blaser, usando uma sala da gerente que no sonho-dentro-do-sonho parecia ser minha, mas minha lucidez dizia que não era. Ia fechar a porta por algum motivo quando um colega que não reconheço na vida real, mas que me tratava como seu superior, foi entrando com uma pequena multidão. Antes de ele apresentá-los, um jovem gordo, de tetas grandes, cabelos brancos cacheados e muito entusiasmado foi se apresentando. Ele tinha um irmão parecido, de cabelos menos brancos, e que parecia ser seu sócio. Disseram ser uma empresa (que não lembro o nome), um parceiro de negócios. Foram entrando na sala, umas 40 pessoas, e se sentaram como um coral. Havia espaço para todos na sala. Falavam de tudo menos sobre trabalho, as vezes em unissono, e as vezes entre si, sempre muito alegres e entusiasmados. O tal colega tinha uma expressão de desaprovação, de quebra de protocolos, e ficava pedindo desculpas pelo incômodo. Eu achei ele quadrado e estava gostando de toda aquela gente alegre.

Enquanto se divertiam com o próprio entusiasmo, comecei a analisá-los. A função séria que aquela empresa se propunha a exercer versus o entusiasmo alternativo típico de uma agência de propaganda não combinavam.

Então a minha sala de repente parecia enorme, como se tivessem derrubado uma divisória. Tinha duas paredes inteiramente janeladas com vista alta e ampla. Virou uma festa com 200m² de espaço. Queria conversar com o dono da empresa porque afinal estávamos trabalhando, mas o tal colega pediu um minuto. O cubo reapareceu na minha mão, mas agora ele era aquela cobra articulada de brinquedo, branca e preta.

Então a minha sala de repente parecia enorme, como se tivessem derrubado uma divisória. Tinha duas paredes inteiramente janeladas com vista alta e ampla. Virou uma festa com 200m² de espaço. Queria conversar com o dono da empresa porque afinal estávamos trabalhando, mas o tal colega pediu um minuto. O cubo reapareceu na minha mão, mas agora ele era aquela cobra articulada de brinquedo, branca e preta.

Subitamente estávamos no andar superior, o último andar do prédio. Totalmente aberto e sem janelas por todos os quatro lados, mas ainda tinha um telhado plano. Parecia o vão livre do MASP, mas por estarmos bem alto, a sensação de amplidão era anorme. No centro do vão vazio havia um tipo de monumento circular com uns 4 metros de diâmetro, com água em volta no estilo Niemeyer, que saltava do chão como uma meia esfera de metal cor de chumbo, com pedras cravejadas e algumas coisas pontudas. Tinha um metro e meio de altura mais ou menos, mas prestei pouca atenção nisso.

As pessoas se espalhavam pelo vão. Reparei no ar, bem perto de nós, um monomotor de duas asas que fazia mergulhos rasantes. Era um pouco assustador. E lá de longe vinham helicópteros, Boings, caças e Concordes diretamente em nossa direção. Os helicópteros chegaram primeiro e começaram a perseguir o monomotor. Em uma das violentas piruetas que fazia para espacapar, o monomotor perdeu o controle, foi caindo e ouvi o barulho do seu choque contra o prédio ou o chão lá em baixo. Não dava para ver exatamente onde e como foi o impacto.

As pessoas se espalhavam pelo vão. Reparei no ar, bem perto de nós, um monomotor de duas asas que fazia mergulhos rasantes. Era um pouco assustador. E lá de longe vinham helicópteros, Boings, caças e Concordes diretamente em nossa direção. Os helicópteros chegaram primeiro e começaram a perseguir o monomotor. Em uma das violentas piruetas que fazia para espacapar, o monomotor perdeu o controle, foi caindo e ouvi o barulho do seu choque contra o prédio ou o chão lá em baixo. Não dava para ver exatamente onde e como foi o impacto.

Então me dei conta que o monomotor abatido era um terrorista e os caças, Concordes, etc tinham vindo atrás dele. Como foi derrotado, os grandes aviões começaram a dar meia volta para voltar à base, mas já estavam muito próximos de nós. Percebi que íamos sentir o vento quente do escape de suas poderosas turbinas, e num grito tentei alertar todos para se protegerem. Sim, sentimos o calor, mas não foi nada. A sensação da previsão que se realizou foi maior. Tipo, “eu estava certo”.

Fiquei intrigado e queria saber porque aconteceria um atentado ali. Fui até a beira do vão — que não estava protegido por nada —, no lado do prédio onde tinha acontecido toda a perseguição, e olhei para a rua lá em baixo. E para minha surpresa, havia uma enorme multidão, soltando balões e tal, ao redor de uma espécie de novo ônibus espacial, mais robusto e gordo, que estava sendo inaugurado e seria enviado para alguma missão em breve.

Fiquei intrigado e queria saber porque aconteceria um atentado ali. Fui até a beira do vão — que não estava protegido por nada —, no lado do prédio onde tinha acontecido toda a perseguição, e olhei para a rua lá em baixo. E para minha surpresa, havia uma enorme multidão, soltando balões e tal, ao redor de uma espécie de novo ônibus espacial, mais robusto e gordo, que estava sendo inaugurado e seria enviado para alguma missão em breve.

Tudo aquilo acabou. Despertei do sonho-lúcido-dentro-do-sonho para o sonho lúcido, e estava na saleta com a Tatiana e outras 3 mulheres. A Ana Vieira tinha acabado de chegar das compras, bem vestida como sempre, e contava sobre as lojas que visitou. Eu estava absorvido pela experiência do sonho lúcido, e num interlúdio da conversa da saleta, tentei contar empolgado o que tinha acabado de viver. Tipo, “gente, acabei de ter um sonho lúcido!”. Elas não pareciam muito interessadas e a Rita até cochichou algo com a moça do lado. Desistí de contar detalhes, levantei e disse para a Tatiana que ia embora. Então percebi que minhas calças brancas estavam sujas com o suco das cerejas que comiam enquanto tinha adormecido, entre outras sujeiras.

Andei pelo apartamento para me despedir. Ele era de bom padrão, com decoração toda branca, mas pretensamente chique com seus móveis num estilo meio rococó cafona. Apesar de grande, tinha muitas cadeiras que atrapalhavam a circulação.

De repente apareci num lugar quase vazio. Havia um longo vestido de festa, de seda roxa clara com rendas em um padrão que formava quadrados. Ele estava esticado sobre um divã de vinil ou couro azul, de linhas retas. Fiquei muito perto do vestido e me movia sobre ele. Coisa de sonho. Enquanto isso, ouvia uma música com ritmo eletrônico e orquestra de sopros. Eu comandava a música, como se fosse o compositor. A melodia era clara e original. Podia até anotá-la para tocar no piano depois.

Ia testar mais controle no sonho lúcido, mas a geladeira do quarto do hotel começou a funcionar, perdi a concentração e acordei. Sempre esqueço de desligar essas malditas barulhentas.

Já no mundo real relembrei tudo vividamente. A primeira coisa que pensei foi que precisava contar a experiência ao Rodrigo Stulzer, o primeiro (e único) a me falar sobre sonhos lúcidos. É legal conhecer pessoas que estão fora da curva do conhecimento geral.

E a segunda coisa: da mesma forma que experimentei nitidamente um sonho dentro de outro sonho, dentro da vida real, esta também pode estar contida numa meta-existência mais ampla. E o que falta é só uma consciência lúcida entre ambas, entre a vida que chamamos de real e essa meta-existência que seria mais real ainda.

Algumas pessoas chamam isso de sonho lúcido, outras de viagem astral, outras ainda de uma experiência espiritual.

Em geral eu não gosto de tintos Cabernet Sauvignon. Acho eles meio fracos e prefiro as uvas mais fortes como Merlot e Shyraz.

Em geral eu não gosto de tintos Cabernet Sauvignon. Acho eles meio fracos e prefiro as uvas mais fortes como Merlot e Shyraz. Quando vou aos EUA faço questão de ouvir rádio.

Quando vou aos EUA faço questão de ouvir rádio. Para fazer

Para fazer  A

A  Estas são as 6000 páginas impressas da especificação do

Estas são as 6000 páginas impressas da especificação do

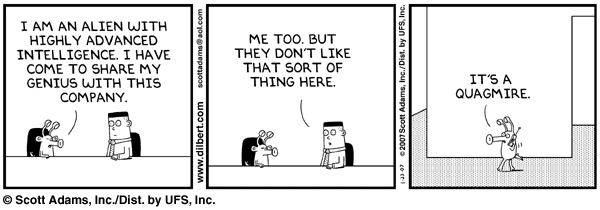

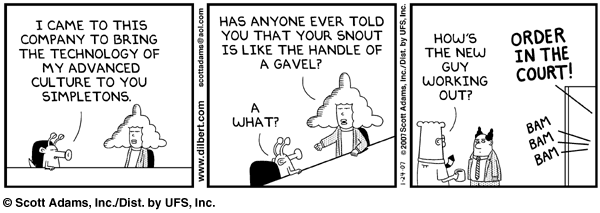

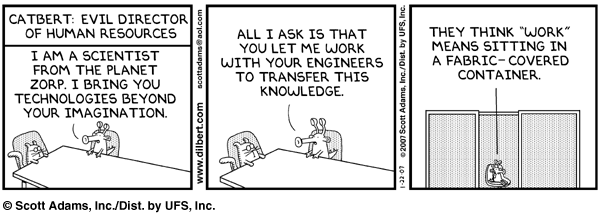

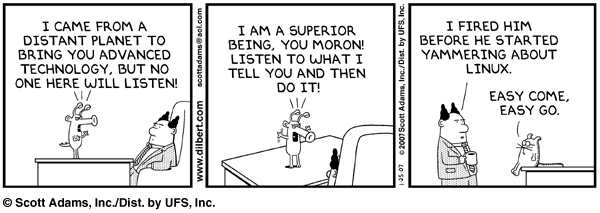

Eu acho vibrante ser membro da comunidade Open Source, contribuir com código, evangelizar e encontrar geeks em eventos para escovar bits verbais sobre módulos do kernel a ideais futuristas.

Eu acho vibrante ser membro da comunidade Open Source, contribuir com código, evangelizar e encontrar geeks em eventos para escovar bits verbais sobre módulos do kernel a ideais futuristas.

A Nokia não me pagou para dizer isso, mas com certeza meu próximo celular será um smartphone desse fabricante, da linha N ou E.

A Nokia não me pagou para dizer isso, mas com certeza meu próximo celular será um smartphone desse fabricante, da linha N ou E.